昨天呢使用AI快速抓到了一個內部的NB中毒了,送出一大堆ARP干擾網路,迫使SWITCH直接DROP掉

很多小公司可能不夠重視內部網路的管理, 以下是幾點建議:

- 一定要買可管理的網路交換器,它們除了支持VLAN等管理,最重要的是支持SNMP及SYSLOG

- 一定要佈建網管系統,自動監看及集中化所有網路的SYSLOG

- 網管系統提供主動蜂鳴提醒及EMAIL通知功能

- SYSLOG分拆為每日一個LOG檔案,看資源大小, 看可存幾日?建議至少30日.其它可轉存到備份系統供

日後備查. - 導入AI工具,加速分析的速度, 必要時請AI就某一事件特別寫程式監看,每小時執行一次.

大多數中小型公司,IT人力有限, 要嘛外包, 要嘛就想法子建置自動化的機制, 以上兩點若有公司有興趣可以找我,我可接案協助.

現在分享今天案例arp限速事件, 使用AI工具進行SYSLOG快速解析, 並找出干擾網路運作的中毒電腦..在此之前,我們先了解一下,若是你公司使用一般非管理的網路設備, 遇上這種ARP攻擊事件,你的網路會發生什麼事? 以下是CHATGPT的回答:

🧯若是在未被管理的網路(例如:使用 HUB)

在 未被管理的網路環境,例如使用 HUB 的傳統 broadcast 網段,無法主動偵測或阻止 ARP 洪水/攻擊行為,可能會造成以下嚴重問題:

🚨 可能發生的問題災難一覽:

1️⃣ 網路整體延遲與擁塞

-

每一個 ARP 封包都是 broadcast 封包(傳給所有主機),

-

當過量時(例如每秒數千筆),每個設備都會頻繁處理 ARP 封包,

-

CPU 資源耗盡、延遲升高,甚至導致無法處理正常封包。

2️⃣ ARP Table 被洗掉 / MAC 混亂

-

Switch(若有)或主機的 ARP 表被覆寫,造成資料轉送錯誤;

-

尤其某些作業系統中,ARP 表空間有限,會被惡意條目擠爆。

3️⃣ ARP Spoofing / Man-in-the-Middle 攻擊

-

若惡意主機送出大量假的 ARP 回應(gratuitous ARP):

-

可以偽裝為閘道器(gateway)或其他主機;

-

攔截封包(中間人攻擊)或癱瘓通訊;

-

在無監控環境下幾乎無法察覺。

-

4️⃣ DHCP 被干擾

-

某些 DHCP 伺服器會依賴 ARP 回應來確認 IP 是否可用;

-

當 ARP 擁塞時,DHCP 可能發不出 IP 或發錯 IP;

-

造成大量主機無法正常連線。

5️⃣ 整個網路斷線 / 崩潰

-

若過度產生 broadcast 封包(ARP、DHCP、NBNS等),

-

在 HUB 或無管理的環境下會像「風暴」般影響全體;

-

沒有 VLAN、ACL、QoS 的隔離機制;

-

結果就是:全網變慢甚至完全無法連線。

-

以下分享我操作的過程:

- TRAE 建置IT EXPERT(IT專家)智能体(AI AGENT): 協助我以AI的IT專業分析相關IT問題

- 在SYSLOGD主機將LOG目錄掛入TRAE執行的主機為X槽, TRAE將其目錄置入工作區,此為唯讀掛入,故不會影响

- 工作區另外將我的文件掛入TRAE工作區內, 這是為了置放必要時寫的PYTHON程式或其它批次檔

- TRAE以API方式掛入DEEPSEEK V3-CHAT大模型, 這是一個免費的完整算力模型

- TRAE 以MCP掛入循序思考及瀏覽網頁的MCP, 可在市場上選入並設置,提供給智能体使用

- 將DHCP/DNS/AD用戶名稱在AD環境中匯出文字檔,供後續快速以MAC地址比對出IP地址/AD用戶名/电腦名稱等細部資訊,好快速找到是誰在使用那個MAC地址.

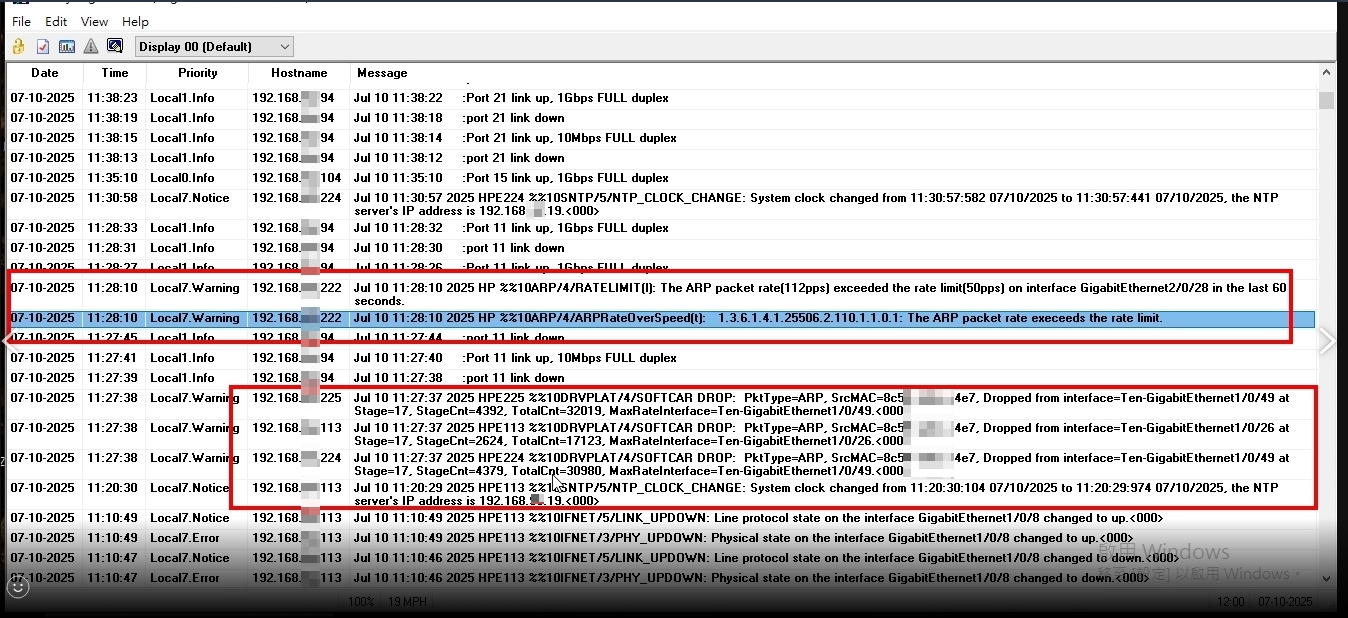

環境佈建大致如上,接著便是發出指令,當我在SYSLOG上發現可疑的事件時, 如下圖,

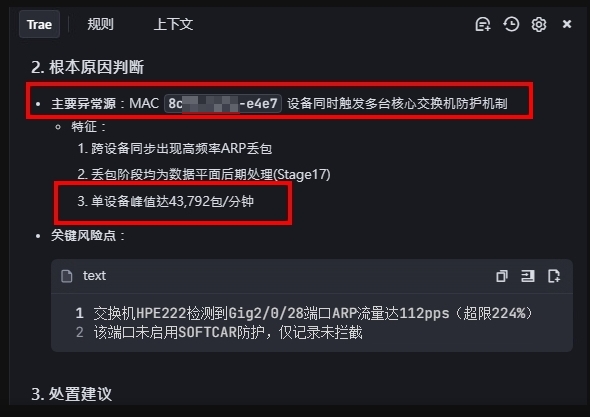

我就請AI分析一下它..可以發現它在很短的時間丟了3,4萬個封包

接著查出這MAC地址到底誰在用?

在這里提醒,AD匯出的文字檔可能是BIG5編碼, 要轉碼成UTF-8供AI讀取,不然查詢時也可能異常, 輸出自然也會是亂碼

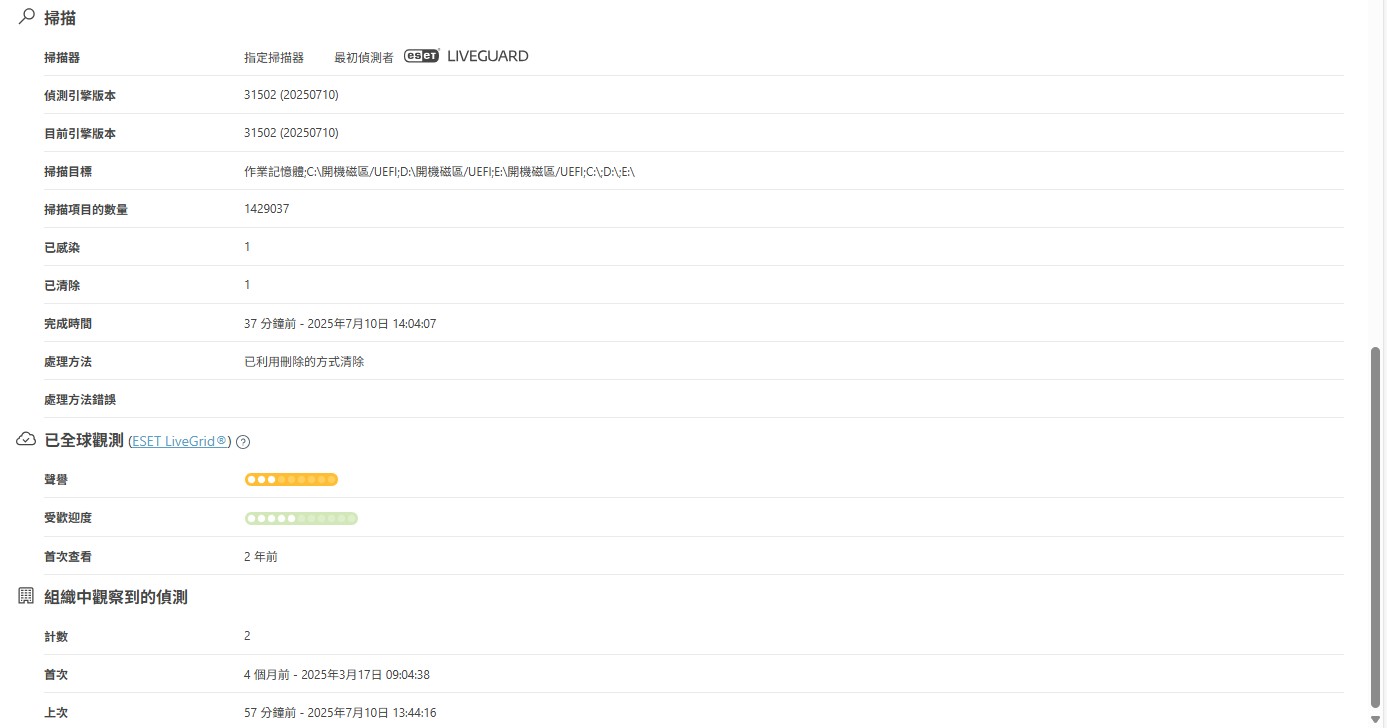

後來請網管對該台筆電掃毒, 就查出果然是中毒了..以下是掃毒結果..

網管其實是門不好做的生意, 因為有沒有一種錯覺, 平日無事老板以為你沒在幹事, 但實則網管的最高境界應是防患於未然, 所以平日報告就要說說你處理了些什麼? 現在利用AI工具, 可以幫忙你好好快速處理這茫茫LOG海, 隨便都幾千上萬則的LOG, 我想你真要用人眼去看, 是不可能的…所以最後都有一迷思, 事情發生了也沒事嘛,我再去處理, 處理時還能讓老板看到你的苦勞, 但你都不知道, 老板可能早恨你牙癢癢了….

不過有一點要提醒,有時你讓AI讀LOG, 它可能跟你講它讀完了, 你最好確認你LOG有幾行, 而它AI讀了幾行,要注意看一下它的思考過程, 本例我就發現它給我讀了200行就說沒有, 我一看LOG根本上千行, 你得明確要求它循序讀完, 它是能一次100或200行,分次批次讀完的.

AI有時會耍笨, 它需要非常非常明確的提示詞要求, 它才會精準,在此特別提醒

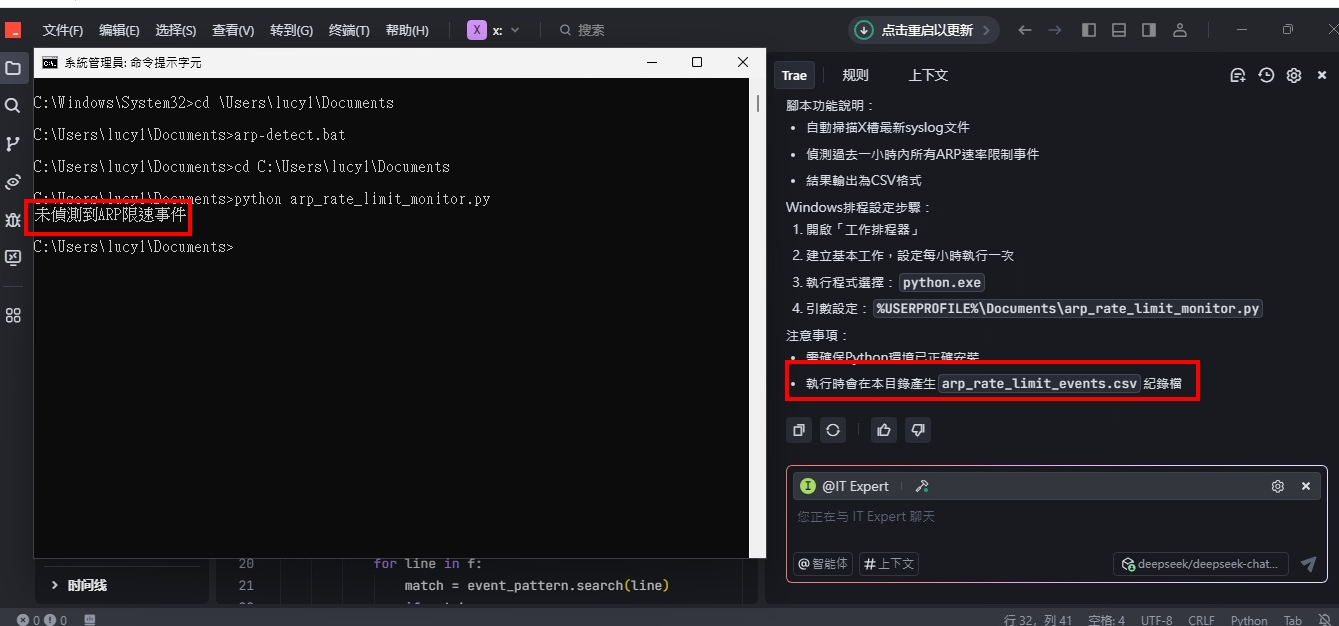

後來就請AI寫支PYTHON, 特別監看此事件, 以防在你沒注意時它又冒出來…後來我把它置入排程執行, 程式的要求也只讀最近一小時紀錄,然後在輸出的CSV上要求用APPEND的疊加紀錄方式,這樣到時看此檔便知.

最後會不會有一個疑問, 其實以此例, 在這可被管理的SWITCH, 它已主動介入處理了, 即它DROP掉這ARP攻擊來源了..確實如果單只有一台中毒, 對這網路影响不大, 但你要思考的是, 病毒擴散時, 如果每台都每秒送幾萬封包, 即便可管理的SWITCH, 它橕的住嗎? 所以管理很重要, 要把危害在一開始就中止, 這才是王道.